La ciberseguridad ya no se trata solo de construir muros (firewalls y antivirus); se trata de tener vigilancia constante, inteligencia activa y capacidad de respuesta inmediata cuando un atacante logra saltar esas barreras. En este panorama de amenazas cada vez más sofisticadas, el acrónimo MDR ha emergido como la solución crucial para la mayoría de las organizaciones: Managed Detection and Response (Detección y Respuesta Gestionadas).

Si te has preguntado “MDR qué es”, la respuesta simple es: es el servicio de ciberseguridad más avanzado que combina la tecnología de élite con el intelecto humano para cazar, investigar y neutralizar amenazas activas en tu red, 24 horas al día, 7 días a la semana. En esencia, MDR te da un Centro de Operaciones de Seguridad (SOC) virtual y un equipo de analistas de primer nivel sin la necesidad de costosas inversiones internas.

Este post explorará en profundidad por qué MDR se ha convertido en el estándar de oro para la ciberseguridad y cómo transforma tu estrategia de defensa de reactiva a proactiva y resiliente.

1. 🔍 MDR Qué Es Realmente: La Evolución de la Seguridad

Para entender completamente el MDR, primero debemos contextualizarlo frente a las soluciones de seguridad tradicionales:

| Solución | Enfoque Principal | ¿Quién Responde? | Limitación Clave |

| Antivirus (AV) | Prevención (Bloqueo de amenazas conocidas) | Automática | No detecta ataques “sin archivos” o amenazas desconocidas. |

| EDR (Endpoint Detection and Response) | Detección de amenazas en los endpoints (herramienta) | El equipo interno del cliente (Necesita personal) | Requiere personal 24/7 y experiencia para interpretar alertas. |

| MDR (Managed Detection and Response) | Detección y Respuesta Gestionada | El equipo de expertos del proveedor (Servicio 24/7) | Se ocupa de todo el ciclo de vida del ataque, desde la caza hasta la remediación. |

El MDR es, fundamentalmente, un servicio gestionado que toma la potente tecnología de detección (como el EDR o incluso el XDR – Extended Detection and Response) y añade el componente más valioso: el factor humano y el tiempo.

El Problema de la “Sobrecarga de Alertas” 😵💫

Las herramientas EDR/XDR generan miles de alertas diarias. El principal desafío de los equipos de TI internos es la “fatiga de alertas”. Un informe de IBM sobre el Costo de una Brecha de Datos (2024) indica que el tiempo de detección sigue siendo un factor crucial. Las empresas tardan un promedio de 204 días en identificar una brecha, ¡un tiempo que un atacante utiliza para causar estragos!

El MDR resuelve esto con:

- Priorización de Eventos: Los analistas humanos y la IA del MDR filtran los falsos positivos, lo que permite que tu equipo se centre solo en las amenazas reales y críticas.

- Monitoreo 24/7: Las amenazas no duermen. Los equipos de MDR operan en turnos, asegurando que un experto con sueño no se pierda el inicio de un ataque crítico a las 3:00 AM. 🌙

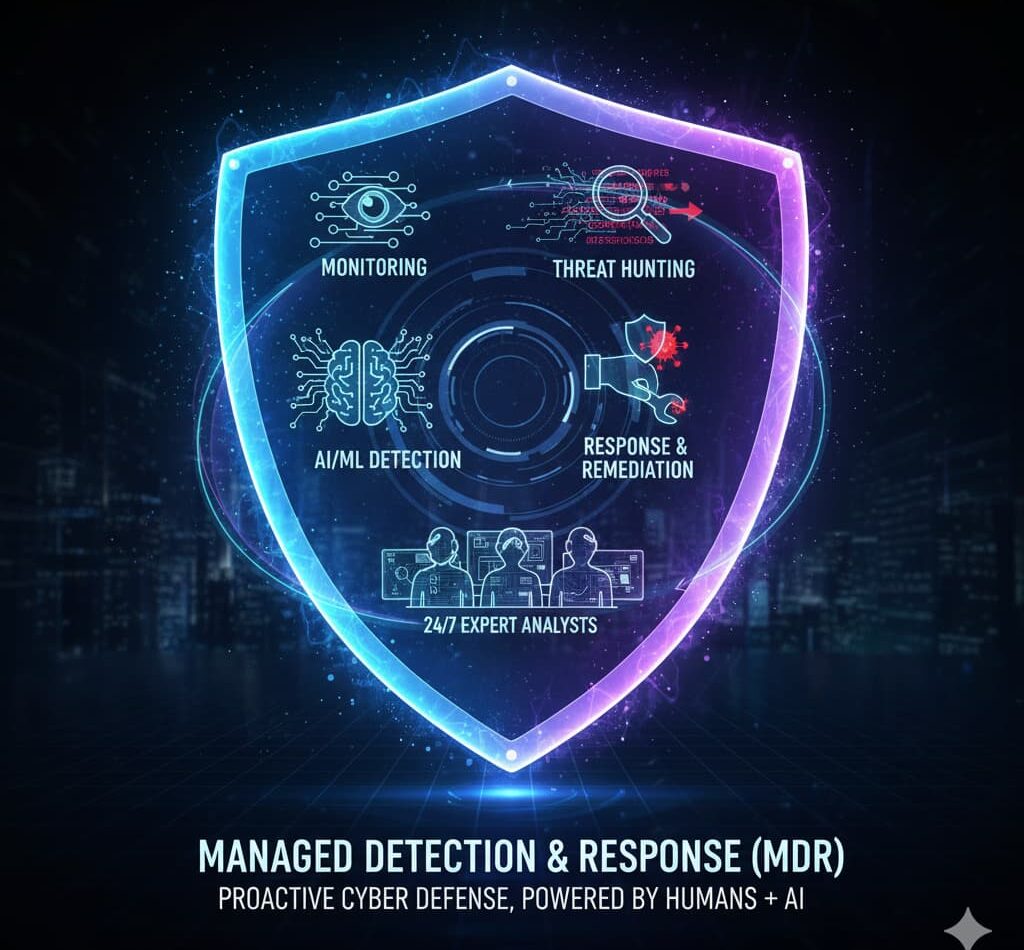

2. ⚔️ Los 5 Componentes Clave del Servicio MDR

Un servicio de MDR robusto se basa en pilares de acción continua que van mucho más allá de las capacidades de un simple software:

a) Monitoreo Continuo y Visibilidad 🌐

El MDR proporciona una visibilidad de 360 grados de toda la superficie de ataque, incluyendo endpoints (portátiles, servidores), red y, a menudo, la nube. Esta vigilancia ininterrumpida es la base para detectar anomalías, incluso las más sigilosas.

b) Caza de Amenazas Proactiva (Threat Hunting) 🏹

Aquí es donde el MDR se vuelve proactivo. Los “cazadores de amenazas” son analistas altamente experimentados que buscan activamente signos de actividad maliciosa que han evadido la detección automatizada. No esperan una alerta; buscan patrones de comportamiento de atacantes conocidos (TTPs – Tácticas, Técnicas y Procedimientos) que podrían indicar un ataque fileless o avanzado.

c) Detección Avanzada y Análisis (IA/ML) 🤖

Los proveedores de MDR utilizan plataformas que correlacionan datos de múltiples fuentes (EDR, logs de red, telemetría de nube) usando Inteligencia Artificial (IA) y Machine Learning (ML). Esta combinación identifica patrones complejos que un analista humano solo tardaría horas en descubrir, o que las herramientas tradicionales ignorarían.

d) Respuesta Inmediata e Investigación 🛑

Cuando se detecta una amenaza real, el equipo MDR interviene al instante. La respuesta no es solo enviar una alerta; es una acción directa. Los analistas:

- Contienen el endpoint o la cuenta comprometida para evitar la propagación lateral.

- Investigan para entender el qué, cuándo y dónde del incidente.

- Remedian aislando el sistema, eliminando el malware y revirtiendo los cambios maliciosos.

e) Análisis Post-Incidente y Refuerzo 📝

Una vez contenida la amenaza, el MDR no termina. Los analistas realizan un análisis forense detallado para identificar la causa raíz y el vector de entrada. Esta inteligencia se utiliza para:

- Reforzar las políticas de seguridad del cliente (por ejemplo, aplicando parches, ajustando las reglas del firewall).

- Actualizar la propia plataforma MDR para detectar ataques similares en el futuro. Esto garantiza la Mejora Continua del Servicio. 🔄

3. 💼 Las Ventajas Estratégicas del MDR

Contratar un servicio MDR ofrece beneficios que resuelven los mayores puntos de dolor en ciberseguridad hoy en día:

| Ventaja Estratégica | Descripción | Referencia al Desafío |

| Acceso a Experiencia de Élite | Las empresas acceden a un equipo de analistas y cazadores de amenazas de alto nivel, imposible de contratar o mantener internamente para la mayoría de las PYMEs. | Escasez de talento en ciberseguridad: Según (ISC)², existe una brecha de millones de profesionales a nivel global, lo que hace que contratar un SOC 24/7 sea inviable para la mayoría. |

| Reducción del Tiempo de Permanencia | Al detectar y neutralizar amenazas en minutos u horas (en lugar de días o meses), el MDR reduce drásticamente el “Tiempo Medio de Detección” (MTTD) y el “Tiempo Medio de Respuesta” (MTTR). | Costo de la Brecha: El informe de IBM (2024) muestra que un tiempo de permanencia más corto reduce significativamente el costo total de un incidente. |

| Rentabilidad (TCO) | Externalizar el monitoreo y la respuesta es mucho más económico que construir, equipar y dotar de personal a un SOC interno, incluyendo licencias de software y formación. | Optimización de Costos (OPEX): El MDR convierte un alto costo de capital (CAPEX) en un gasto operativo predecible (OPEX). |

| Ciberresiliencia y Cumplimiento | El monitoreo 24/7 y la documentación detallada ayudan a las empresas a cumplir con normativas estrictas (como GDPR o ISO 27001), demostrando un compromiso activo con la seguridad. | Riesgo Regulatorio: Ayuda a prevenir multas y daños a la reputación asociados con el incumplimiento. |

| Enfoque en el Core Business | Los equipos internos de TI se liberan de la constante “búsqueda de agujas en el pajar” de seguridad y pueden enfocarse en la innovación y el mantenimiento de sistemas críticos. | Sobrecarga de TI: Permite a los equipos centrarse en tareas que generan valor para el negocio. |

4. 🚀 MDR, EDR, XDR, y SOC: Despejando las Dudas

El panorama de la seguridad está lleno de acrónimos. Es crucial entender que MDR es un servicio, no solo una herramienta:

- EDR (Endpoint Detection and Response): Es la herramienta tecnológica instalada en los endpoints que recopila datos y permite acciones de respuesta. Es una parte del MDR.

- XDR (Extended Detection and Response): Es una evolución del EDR que correlaciona datos de múltiples fuentes (endpoint, red, nube, correo electrónico) en una única plataforma. El MDR moderno a menudo utiliza XDR para proporcionar una visibilidad más amplia (a veces llamado xMDR).

- MSSP (Managed Security Service Provider): Un término amplio que engloba a proveedores que gestionan varios servicios de seguridad, como firewalls y parches. El MDR es un servicio especializado dentro del MSSP, enfocado únicamente en la detección activa y la respuesta inmediata a las amenazas.

- SOC (Security Operations Center): Es el centro físico o virtual donde los analistas monitorean los sistemas. El MDR esencialmente proporciona las capacidades de un SOC de élite (el equipo, el proceso y la inteligencia) como un servicio externalizado.

5. 💡 Conclusión: De la Prevención a la Resiliencia Activa

En el mundo actual, debemos asumir que, en algún momento, la prevención fallará y un atacante encontrará una vulnerabilidad. La verdadera medida de la madurez de ciberseguridad de una organización es su capacidad para detectar y responder a esa intrusión antes de que se convierta en una brecha costosa.

El servicio MDR (Managed Detection and Response) es la inversión inteligente que permite a cualquier empresa—desde la PYME hasta la gran corporación—superar la escasez de talento y la complejidad de las amenazas. Proporciona una defensa activa, proactiva y un nivel de experiencia 24/7 que protege tu futuro digital.

No esperes a que tu próxima alerta sea una crisis. Adopta el MDR y transforma tu postura de seguridad de una defensa estática a una fortaleza vigilada constantemente. 🏰✨

Referencias y Fuentes:

- IBM: Cost of a Data Breach Report (Informe del Costo de una Brecha de Datos), referencia clave para las estadísticas de tiempo de detección (MTTD) e impacto financiero.

- Gartner: Analistas que popularizaron el término MDR, enfatizando su papel como un servicio fundamental impulsado por humanos.

- (ISC)²: Informes sobre la escasez global de talento en ciberseguridad, lo que valida la necesidad de soluciones gestionadas como el MDR.

- Sophos/Fortinet/Kaspersky: Líderes en la industria que definen y proporcionan servicios MDR, destacando la necesidad de la caza de amenazas (Threat Hunting) activa.

Last modified: 2025-11-02