En un mundo donde las empresas han dejado de trabajar exclusivamente en oficinas centrales para expandirse hacia el teletrabajo y los entornos multinube, las redes tradicionales (MPLS) se han quedado obsoletas. Aquí es donde entra en juego el Software Defined WAN (SD-WAN), una tecnología que no solo optimiza el tráfico, sino que se ha convertido en el pilar fundamental de la ciberseguridad moderna.

Si buscas entender cómo proteger una red dispersa geográficamente sin sacrificar el rendimiento, esta guía sobre SD-WAN es para ti. ¡Vamos a conectar con la seguridad inteligente! 🚀

1. ¿Qué es Software Defined WAN (SD-WAN)? 🤔

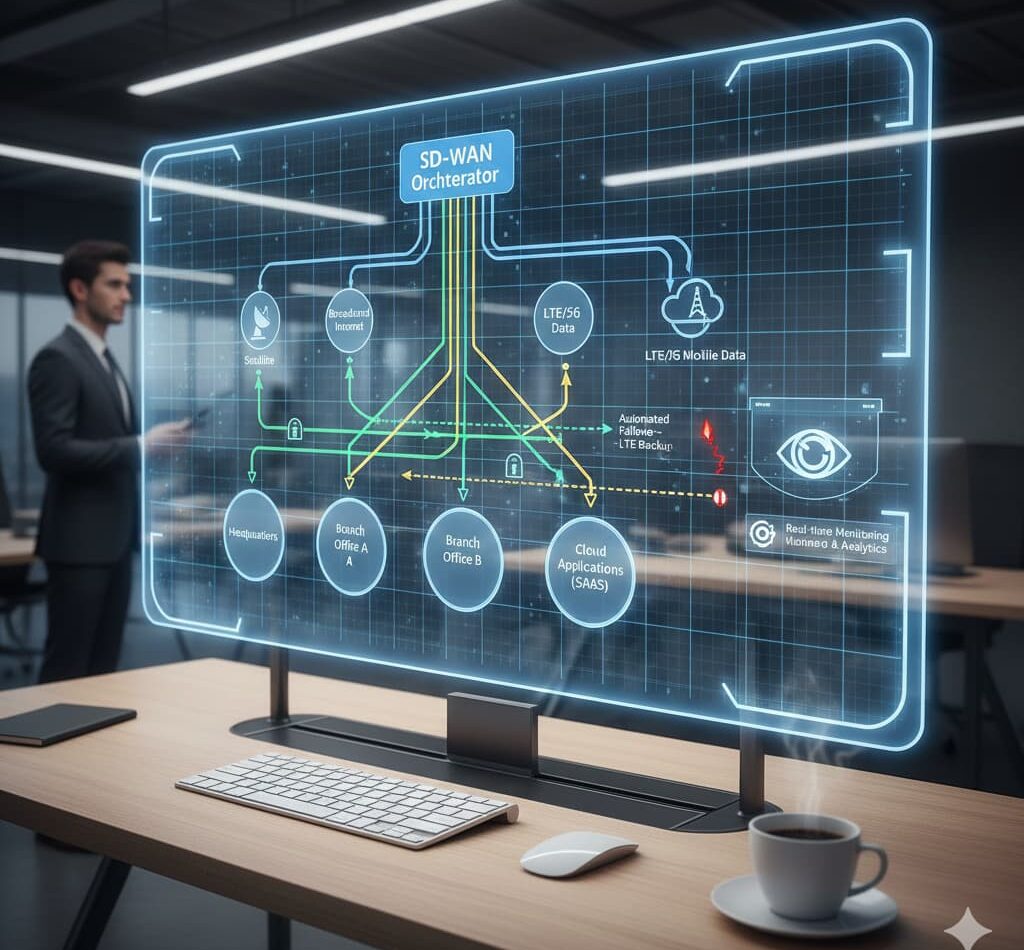

El Software Defined WAN es una arquitectura de red que utiliza software para controlar la conectividad, la gestión y los servicios entre centros de datos, sucursales remotas y trabajadores a distancia.

A diferencia de las redes WAN convencionales basadas en hardware rígido, la SD-WAN separa el plano de control del plano de datos. Esto permite a los administradores de IT dirigir el tráfico de forma centralizada y automática, utilizando múltiples tipos de transporte como internet de banda ancha, 4G/5G o MPLS, dependiendo de la prioridad y la salud de la red en cada momento. 📡⚡

2. SD-WAN y Ciberseguridad: Un matrimonio obligatorio 🔒🤝

Originalmente, el SD-WAN se diseñó para ahorrar costes y mejorar el rendimiento. Sin embargo, al abrir las sucursales directamente a Internet (en lugar de canalizar todo por la sede central), la superficie de ataque creció exponencialmente. Esto dio lugar al concepto de Secure SD-WAN.

¿Cómo protege la SD-WAN tu empresa?

- Cifrado Extremo a Extremo (IPsec): Toda la información que viaja por la Software Defined WAN está cifrada, garantizando que los datos confidenciales sean ilegibles para actores externos. 🔐

- Segmentación de Red: Puedes aislar el tráfico de invitados del tráfico de pagos o de los sistemas de Internet de las cosas (IoT). Si un sensor basado en Arduino es comprometido, el atacante no podrá saltar a los servidores financieros.

- Firewall de Nueva Generación (NGFW): Las soluciones modernas de SD-WAN integran inspección profunda de paquetes (DPI), prevención de intrusiones (IPS) y filtrado de contenido en un solo dispositivo virtualizado.

3. SASE: El siguiente nivel de la Software Defined WAN ☁️🛡️

Es imposible hablar de Software Defined WAN y ciberseguridad sin mencionar el término SASE (Secure Access Service Edge).

SASE es la convergencia de las capacidades de red de la SD-WAN con funciones de seguridad nativas en la nube (como CASB, ZTNA y SWG). Mientras que la SD-WAN optimiza el camino del dato, SASE asegura que cada usuario y dispositivo sea verificado antes de acceder a la red, siguiendo el modelo de “Zero Trust” (Confianza Cero). Este enfoque es vital cuando dependes de hiperescaladores como IBM Cloud para alojar tus aplicaciones críticas.

4. Beneficios estratégicos para la empresa moderna 📈✨

Implementar una Software Defined WAN no es solo una mejora técnica; es una decisión de negocio que impacta en las finanzas de la compañía:

- Reducción del OPEX: Al utilizar conexiones de internet estándar en lugar de costosas líneas MPLS dedicadas, el gasto operativo mensual cae drásticamente. 💸

- Visibilidad Total: Como un director de orquesta ( 🧑 ), el orquestador de la SD-WAN permite ver en tiempo real qué aplicaciones consumen más ancho de banda y detectar anomalías de seguridad al instante.

- Agilidad Operativa: Puedes configurar y securizar una nueva oficina en minutos, no en semanas, mediante el aprovisionamiento “Zero Touch”.

5. Casos de Uso: SD-WAN en el mundo real 🏗️ sucursales

A. Retail y Franquicias 🏪

Una cadena de tiendas necesita que sus datáfonos sean ultraseguros, pero también que los clientes tengan WiFi gratuito. La Software Defined WAN permite priorizar el tráfico de ventas sobre el de ocio y asegurar que los datos de tarjetas cumplan con las normativas más estrictas de gobernanza (como las del DAMA DMBOK).

B. Industria 4.0 y Edge Computing 🏭

En fábricas que utilizan Fog Computing y sensores de Internet de las cosas, la latencia es crítica. Una SD-WAN puede identificar el tráfico crítico de una máquina controlada por un Arduino Nano y enviarlo por la ruta más rápida y segura, evitando interrupciones en la producción.

6. Continuous Integration CD aplicado a la Red 🚀🔄

Incluso las redes se están volviendo código. El concepto de Infrastructure as Code (IaC) permite que las configuraciones de la Software Defined WAN se gestionen mediante pipelines de Continuous Integration CD.

Esto significa que cuando el equipo de ciberseguridad actualiza una política de acceso, esta se despliega automáticamente en todas las sucursales del mundo tras pasar pruebas automatizadas. Mantener la red up to date ya no es un proceso manual propenso a errores humanos, sino un flujo de trabajo ágil y auditable. ⚙️📦

7. Desafíos en la implementación de SD-WAN ⚠️🧐

A pesar de sus ventajas, pasar a una Software Defined WAN requiere planificación:

- Complejidad Inicial: Diseñar las políticas de tráfico y seguridad requiere una visión clara de los objetivos SMART de la empresa.

- Gestión de Datos: El flujo de data to data entre dispositivos de red genera una cantidad masiva de logs que deben ser analizados mediante herramientas de Big Data para detectar amenazas persistentes.

- Inversión en Talento: Se necesitan profesionales que entiendan tanto de redes (Networking) como de ciberseguridad (Security).

8. El papel del Product Owner en la red corporativa 🧑💼

¿Por qué un Product Owner o un Product Manager Manager debería entender la SD-WAN? Porque la red es la infraestructura sobre la que corre el producto digital. Si la red es lenta o insegura, la experiencia de usuario (UX) se arruina.

Asegurar que el producto cuente con una conectividad Software Defined WAN robusta es garantizar que la promesa de valor al cliente se cumpla en cualquier lugar del mundo, con la máxima velocidad y seguridad.

9. Conclusión: Un futuro conectado y protegido 🌟🌍

La Software Defined WAN ha dejado de ser una opción para convertirse en una necesidad. Al fusionar la inteligencia del software con la robustez de la ciberseguridad, las empresas pueden escalar de forma segura, reducir costes y adaptarse a un entorno donde el perímetro de la red ya no existe.

Estar up to date con las arquitecturas de red definidas por software es el primer paso para construir una infraestructura resiliente, capaz de soportar desde el sensor de Internet de las cosas más pequeño hasta la base de datos de Big Data más compleja.

¿Necesitas modernizar la seguridad de tu red WAN? 🤝

El paso hacia la Software Defined WAN es un viaje hacia la eficiencia y la tranquilidad. Si buscas optimizar tus costes de conectividad sin comprometer la integridad de tus datos, estamos aquí para ayudarte a diseñar la arquitectura que tu negocio necesita.

¿Qué es lo que más te preocupa de la seguridad en tus oficinas remotas? ¡Déjanos tu consulta en los comentarios y tracemos juntos el mapa de tu red segura! 👇🛡️

Last modified: 2026-02-06