En un mundo hiperconectado donde cada clic, compra y movimiento se registra, el valor de la información es incalculable. Sin embargo, este valor viene acompañado de una responsabilidad ética y legal inmensa: la protección de la identidad de las personas. En este contexto, saber cómo anonimizar correctamente los datasets se ha convertido en la competencia más crítica para cualquier organización que aspire a ser data-driven y ética al mismo tiempo.

Si alguna vez te has preguntado cómo las empresas de salud comparten datos de investigación sin revelar quién es el paciente, o cómo las Apps de tráfico analizan rutas sin espiar tu dirección, la respuesta es la anonimización. ¡Vamos a profundizar en esta técnica vital! 💡

1. ¿Qué significa realmente anonimizar en el ámbito del dato? 🤔

Anonimizar es el proceso de eliminar o modificar la información de un dataset de tal manera que sea imposible volver a identificar a la persona física a la que pertenecen esos datos.

A diferencia de la seudonimización (que es reversible con una “llave”), la anonimización real es irreversible. Según el GDPR, un dato verdaderamente anonimizado deja de ser considerado “dato personal”, lo que libera a las organizaciones de muchas restricciones legales para su análisis y almacenamiento. Es el estándar de oro de la privacidad. 🥇

2. Los pilares de la anonimización efectiva 🏗️✨

Para que un proceso de anonimización sea válido y no una simple “capa de pintura”, debe cumplir con tres criterios fundamentales (el test de la opinión 05/2014 de la UE):

- Individualización: No debe ser posible aislar un registro que pertenezca a un individuo concreto.

- Correlación: No debe ser posible vincular dos o más registros relativos a un mismo interesado. 🔗

- Inferencia: No debe ser posible deducir información sobre un individuo a partir del dataset.

3. Técnicas principales para anonimizar datos 🛠️💻

Como Data Scientist, tienes varias herramientas en tu cinturón para transformar datos sensibles en activos seguros:

A. K-Anonymity (K-Anonimato)

Esta técnica asegura que cada registro en un dataset sea indistinguible de al menos k-1 otros registros. Por ejemplo, si k=5, cualquier combinación de atributos (edad, código postal, género) mostrará al menos a 5 personas, haciendo imposible saber cuál es cuál.

B. L-Diversity y T-Closeness

Son extensiones del k-anonimato que evitan ataques por homogeneidad. Aseguran que los valores sensibles (como una enfermedad específica) tengan suficiente diversidad dentro de cada grupo para que no se pueda adivinar el estado de una persona. 🩺

C. Perturbación de Datos (Ruido)

Consiste en añadir pequeñas variaciones aleatorias a los datos numéricos. Si un usuario tiene 34 años, el sistema podría registrar 34.2 o 33.8. Esto mantiene la validez estadística para el Big Data pero protege el valor exacto del individuo.

D. Privacidad Diferencial (Differential Privacy) 🛡️

Es la técnica más avanzada hoy en día, utilizada por gigantes como Apple y Google. Añade ruido matemático al dataset de tal forma que los resultados de las consultas son casi idénticos con o sin la presencia de un individuo específico en la base de datos.

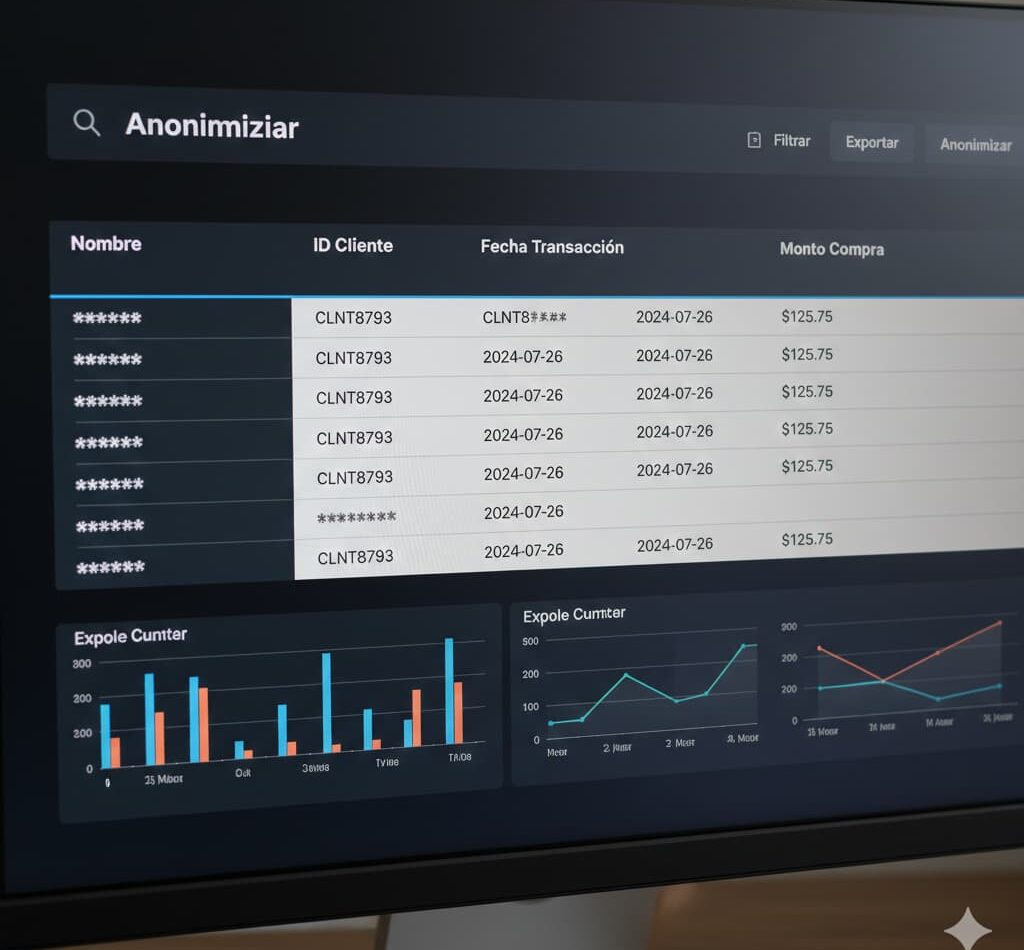

4. El flujo de trabajo del Data Scientist al anonimizar 🔄

Como si fueras un director de orquesta ( 🧑 ), debes coordinar la seguridad y la utilidad de los datos:

- Análisis de Sensibilidad: Identificar qué campos son PII (nombres, emails) y qué campos son cuasi-identificadores (fechas de nacimiento, códigos postales).

- Elección de la Técnica: Decidir si necesitas una anonimización total o si basta con seudonimizar para un entorno de pruebas.

- Ejecución y Validación: Aplicar los algoritmos y realizar ataques de re-identificación simulados para comprobar la robustez del sistema. ✅

- Gobernanza: Registrar todo el proceso bajo el marco del DAMA DMBOK para asegurar la trazabilidad y el cumplimiento.

5. Casos de Uso: Donde la anonimización es la reina 🏢📱

Smart Cities e Internet de las cosas (IoT) 🏙️

Imagina miles de sensores basados en Arduino Uno midiendo la calidad del aire y la movilidad en una ciudad. Para analizar los flujos de personas sin invadir la privacidad, es necesario anonimizar los identificadores únicos de los dispositivos antes de que los datos lleguen al servidor central de Arduino Cloud.

Sector Salud y Farma 🏥💊

Los laboratorios necesitan analizar la eficacia de un medicamento. Al anonimizar las historias clínicas, los investigadores pueden aplicar algoritmos de Big Data para encontrar patrones de curación sin conocer jamás el nombre de los pacientes.

Ciberseguridad y Detección de Intrusiones 🛡️

Las empresas comparten logs de ataques para ayudarse mutuamente. Al anonimizar las direcciones IP internas y los nombres de los servidores, pueden colaborar en la defensa global sin revelar su arquitectura de red interna o debilidades en su Software Defined WAN.

6. Los riesgos: La Re-identificación y el Big Data ⚠️🧐

El mayor enemigo de la anonimización es el cruce de datos. Con el poder de los hiperescaladores como IBM Cloud, un atacante podría cruzar un dataset supuestamente anónimo con bases de datos públicas (como el censo o redes sociales) para volver a identificar a las personas.

Por eso, el Data Scientist debe estar siempre up to date con las últimas técnicas de ataque y defensa, ya que la anonimización absoluta es un objetivo móvil.

7. Beneficios financieros: CAPEX vs OPEX 💰💸

- Reducción de Riesgos (OPEX): El coste operativo de gestionar una brecha de datos personales es astronómico (multas, abogados, pérdida de reputación). Un dato bien anonimizado reduce este riesgo a casi cero.

- Valor del Activo (CAPEX): Los datos anónimos pueden compartirse, venderse o utilizarse en colaboraciones externas de forma legal, lo que aumenta el valor de la propiedad intelectual de la empresa.

8. El futuro: Datos Sintéticos 🌟🚀

Una tendencia emergente para anonimizar de forma radical es la creación de datos sintéticos. Mediante el uso de Redes Neuronales Generativas (GANs), se crea un dataset completamente artificial que imita todas las propiedades estadísticas del original pero que no contiene información de ninguna persona real. ¡Es el futuro de la privacidad por diseño! 🤖✨

9. Conclusión: Privacidad y Ciencia de Datos en armonía 🌟🌍

Saber cómo anonimizar no es solo una obligación legal para cumplir con el GDPR; es una ventaja competitiva. Las empresas que respetan la privacidad de sus usuarios generan confianza, y la confianza es la base de la economía digital.

Al fijar objetivos SMART para tus procesos de privacidad, aseguras que tu empresa sea innovadora y segura a la vez. No veas la anonimización como una barrera para tus análisis, sino como el puente que te permite trabajar con datos sensibles de forma audaz y responsable. 📈🔝

¿Necesitas ayuda para securizar tus procesos de datos? 🤝

Anonimizar correctamente requiere un equilibrio delicado entre la privacidad y la utilidad del dato. Si buscas implementar estrategias de gobernanza bajo el estándar DAMA DMBOK o necesitas herramientas para proteger tus flujos de data to data, estamos aquí para ayudarte.

¿Qué técnicas de protección de datos estás implementando actualmente en tus modelos de inteligencia artificial?

Last modified: 2026-02-10